Unul din principiile de baza ale securitatii este acela ca nu exista securitate prin obscuritate.

Versiunile mai vechi vor fi intotdeauna primele sparte, datorita numarului mare de vulnerabilitati la indemana oricui si a faptului ca nu le mai repara nimeni. Vulnerabilitatea prin care se raspandeste wannacry a fost reparta la windows 8/10 din martie. Pentru xp au reparat-o cand deja era prea tarziu.

Cum să te aperi de ransomware

…Wannacry/WanaCryptOr, Reveton, CryptoWall, Fusob, TorrentLocker și alți astfel de viruși

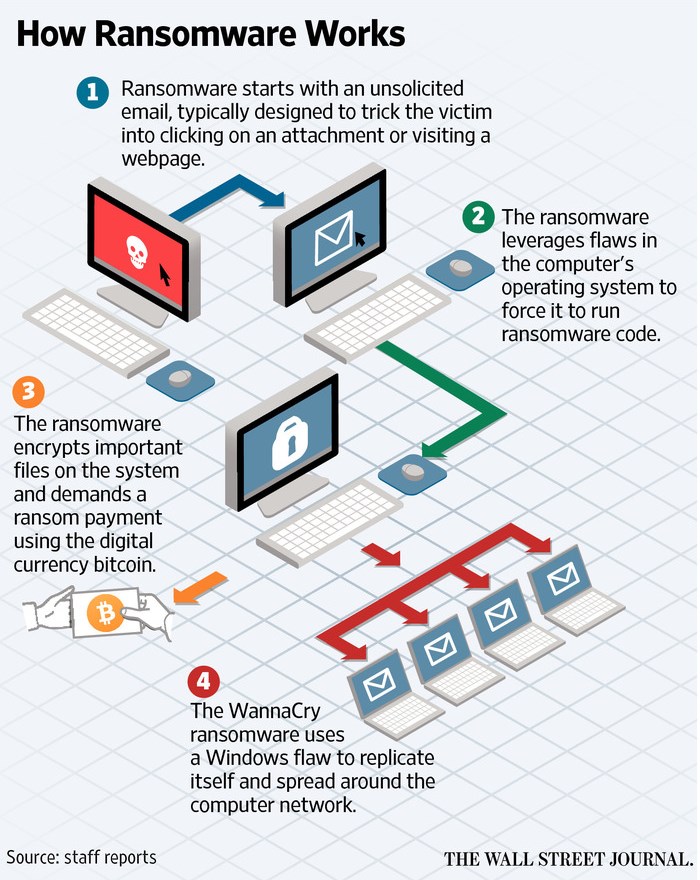

Până acum câțiva ani, virușii erau o chestie de hobby, își făceau de cap, și chiar dacă mai ștergeau date nu asta era miza lor principală. De când cu fenomenul ransomware, au devenit o industrie monetizabilă. Autorii virușilor criptează datele victimei, astfel că le fac inaccesibile, apoi cer bani pentru deblocarea lor. Unele au chiar și call-centere, ca să te îndrume cum să le plătești răscumpărarea. (Grafic de la Wall Street Journal)

Ce faci dacă ai fost infectat deja

Foarte pe scurt, dacă ai au ajuns aici căutând cum să scapi de Wannacry… Nu e bine!

Dacă plătești, n-ai vreo garanție că hackerii se vor ține de cuvânt. Ei trebuie să împace pe de o parte riscul de-a fi detectați (situație pentru care e bine să-ți ia banii și să nu mai comunice cu tine în vreun fel, pe de altă parte riscul reputațional (dacă li se duce buhul că nu decriptează, vor fi mai puțini cei care vor plăti). Politica e a lor, decizia – dacă merită datele banii ăia, dacă accepți să cedezi la șantaj etc. – e a ta.

După o vreme prețul crește, după încă ceva timp cică să vă luați gândul de la date cu totul. Dacă nu vrei să plătești, iată ce poți încerca să faci:

1. Oprește computerul, imediat!!! Scoate-l din priză. Poate că virusul n-a apucat să cripteze tot. Clonează harf

2. Fă o copie inertă (adică pe un hard-disk extern, de exemplu) a sistemului în starea în care este acum. Păstreaz-o pentru cazul în care se vor descoperi/face publice cheile de criptare.

3. Dacă ai clone ale hard-disk-ului făcute, pornește una neconectat la internet și încearcă să dai „system restore”, în caz că mai ai opțiunea asta. Dacă ai mai multe versiuni, cea mai veche are cele mai mari șanse de succes dar riști să pierzi mai mult din munca făcută între timp. Update: Sau e posibil să meargă „restore to previous version” fișier cu fișier, tocmai îmi spuse cineva care a pățit-o pe pielea lui!

4. Poți încerca să dai ceasul sistemului (cel din BIOS!) înapoi, în rare cazuri asta poate ajuta la ceva.

5. Citește mai jos, că poate ajută să nu se mai întâmple.

Ce faci dacă n-ai fost infectat încă

Disclaimer: unele dintre aceste sfaturi te protejează la pierdere dar te expun mai mult la furt! Sunt pentru cei care au totul de pierdut și nimic de ascuns. (dacă ai lucruri de ascuns, citește articolul despre cum să-ți ascunzi datele)

1. Backup. Pentru datele critice, fă periodic cel puțin o instanță de back-up offline. Adică pe un hard-disk extern sau stick pe care, după ce ai terminat cu backup-ul, să-l scoți din computer și să-l bagi în sertar.

2. Backup. În afară de backup-ul/-urile offline, poți avea și unele online, dar atenție – tot izolate de sistem. Dacă de exemplu sunt pe un hard-disk extern sau un FTP sau un serviciu cloud sau Dropbox listate cu literă, în rând cu hard-disk-urile normale e degeaba sau chiar mai rău. Virusul are același acces pe care îl ai și tu. E de preferat să fie un serviciu parolat sau barem să fie nevoie de unu-două click-uri în plus, pe care programul să nu le știe da.

3. Backup. Asta-i cea mai primitivă dar de multe ori și cea mai eficace – chestiile foarte-foarte importante le poți trimite pe propriul mail (de preferat între două servicii diferite), ca să le poți recupera de acolo. (numai să nu trimiți parole în felul ăsta – vezi disclaimer!)

4. Antivirus. Poate că programele antivirus nu-s atât de utile pe cât se crede dar, mai ales dacă lucrezi în calitate profesională, trebuie să instalezi unul. Măcar pentru că altfel n-ai nici o scuză după aia.

5. Firewall. Nu intru în detalii aici că n-are rost, cine ar înțelege n-are nevoie de sfaturi și viceversa. De obicei vine la pachet cu antivirusul, dar tot de obicei mai are și scăpări cât timp nu e configurat de un om pentru situația specifică.

6. E-mailul. De obicei, pe aici vin virușii! Regula de bază: dacă nu știi exact de ce vrei să dai click pe o chestie, nu da!

Poate fi o uriașă vulnerabilitate dacă folosești sisteme de e-mail vechi dacă nu ai încredere deplină că a avut cine să configureze filtrele și să le țină la zi. E vorba de serviciile care îți livrează mail-ul de pe domeniul personal/de firmă într-o aplicație dedicată (Outlook, Thunderbird, Opera Mail etc) sau într-o aplicație de browser (SquirrelMail, RoundCube, Horde etc.).

Minimum pe care îl puteți face este să setați un forward de pe e-mailul personalizat pe cel de Gmail, Yahoo etc., în ideea că acestea vor intercepta o parte din mesajele periculoase (din nou, vezi disclaimer!). Un pic chiar mai bine și încă simplu ar putea fi să treceți pe un serviciu manageriat, adică unde niște oameni au grijă în permanență de securitate, cum ar fi Zoho sau Zimbra. Pentru mai mult de atât (securitate la furt), consultați un specialist.

7. Browserul. Dacă n-ai vreo vechitură ca Internet Explorer 6-7, browserul în sine ar trebui să fie destul de sigur. Diferența o face pe unde intri cu el. Deci nu pe site-uri dubioase, nu da download la mai nimic, nu instala extensii aiurea.

8. Aplicațiile. Adică programele. Nu instala chestii despre care nu știi nimic! Progrămelele gratis sau „de probă” vin adesea cu malware, adware și – posibil – cu ransomware.

9. Conexiunea la rețea. Pentru wi-fi-ul deschis (fără parolă) nu mai e aproape nici o scuză în era 4G-ului nelimitat, mai ales dacă îți cere să faci chestii în plus în schimb. Bluetooth-ul e de obicei mai bine să nu fie sau să stea oprit. Și mare grijă chiar la ce bagi în portul USB, în special la stick-urile sau alte chestii primite cadou!

10. Sistemul de operare. Asta e probabil decizia cea mai complicată, Windows încă are monopol pe desktop. Nu că ar fi el în sine mai nesigur, asta nici nu se poate măsura în mod obiectiv, dar pentru că toată lumea îl are, atunci și hackerii se concentrează pe el.

Dintre „extreme” – Windows XP și Windows 10, alegerea nu e chiar așa de simplă pe cât ar părea.

XP are mai multe vulnerabilități cunoscute și nu mai are suport din partea Microsoft. Însă și atenția hackerilor este mai redusă – în bănci și în alte sectoare critice de exemplu funcționează principiul security by obsolescence, adică „e prea vechi ca să mai știe puștanii cum să-l spargă”.

Windows 10 este întreținut activ, dar are mai multe vulnerabilități potențiale, de tip „zero-day”, care se pot dovedi devastatoare le un moment-dat pe scară largă. Însă dacă îl aveți instalat, aveți grijă să-și poată face update-urile deîndată – pentru asta trebuie să fie destul loc liber pe hard-disk, de exemplu.

Pe termen lung – sau măcar până ia prea multă lume decizia asta și îl face victima propriului succes -o alternativă este Linux, de preferat una dintre distribuțiile mai puțin populare (mda, e posibil așa ceva!).

Cealaltă alternativă, acceptabilă pentru cei care se simt non-tehnici, este Apple, de data asta cu tot cu schimbarea completă de computer pe care o presupune.

Ironic, dar la telefoane clasamentul se răstoarnă. Telefonul cu Windows e atât de rar încât nimeni nu scrie viruși pentru el (bine, nici aplicații) pe când Android (născut din Linux) este cel mai vulnerabil, urmat îndeaproape de iOS/iPhone

Și tot ironic, când vine vorba de servere, Linux este principalul jucător așa că iarăși se inversează logica.

2 comentarii

Nu chiar „de bază”, să zicem că… există mai multe școli de gândire. Este cel puțin prost-formulat. Nu poți să te bazezi pe obscuritate în loc de altceva, asta da! Dar e util s-o ai și pe aia, mai ales în caz de DDOS (cele mai frecvente chestii) sau zero day (cele mai periculoase). Că s-a întâmplat acu într-un fel nu zice prea mare lucru, data următoare poate să fie la fel de bine fix pe dos. Iar obsolescence e oricum un pic altceva decât obscurity, băncile și liniile aeriene o folosesc cu destul succes.

Uite un exemplu concret, atacurile DDOS pe site-ul ăsta au scăzut de 10 ori după ce am eliminat chestiile evidente care indicau CMS-ul folosit.